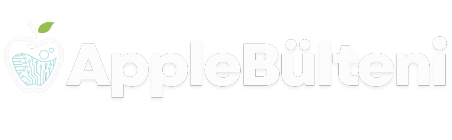

Apple, bugün erken saatlerde iOS, iPadOS, macOS, tvOS, watchOS, ve visionOS için güncelleştirmeller yayınladı. Her sistem için yayınlanmış bu güncellemelerin güvenlik tarafı ile ilgili yapılan iyileştirmelerde yayınlandı.

Şirket, iOS 26.2 ve iPadOS 26.2’nın güvenlik güncelleme detaylarını paylaştı. Çok sayıda kritik güvenlik açığının kapatılmasına karşın özellikle WebKit bileşeninde bulunan ve aktif olarak istismar edildiği bilinen sıfırıncı gün açıklarını kapattığı için,kullanıcıların cihazlarını derhal iOS 26.2 veya iPadOS 26.2 sürümüne güncellemeleri şiddetle tavsiye ediliyor.

Güvenlik güncelleştirmelerine ilişkin detaylar:

| Bileşen | Etki (Impact) | Açıklama | CVE |

| App Store | Bir uygulama, hassas ödeme jetonlarına (sensitive payment tokens) yetkisiz erişim sağlayabilir. | Bir izin sorunu, ek kısıtlamalar getirilerek çözüldü. | CVE-2025-46288 |

| AppleJPEG | Kötü niyetli bir dosya işlendiğinde bellek bozulmasına (memory corruption) yol açabilir. | Sorun, geliştirilmiş sınır kontrolleri (bounds checks) ile giderildi. | CVE-2025-43539 |

| Calling Framework | Bir saldırgan, FaceTime arayan kimliğini (caller ID) taklit edebilir (spoof). | Tutarsız kullanıcı arayüzü sorunu, geliştirilmiş durum yönetimiyle çözüldü. | CVE-2025-46287 |

| FaceTime | FaceTime üzerinden uzaktan kontrol sırasında şifre alanları yanlışlıkla görünebilir. | Sorun, geliştirilmiş durum yönetimiyle giderildi. | CVE-2025-43542 |

| Foundation (1) | Bir uygulama, yazım denetimi API’si (spellcheck API) aracılığıyla dosyalara uygunsuz şekilde erişebilir. | Mantık sorunu, geliştirilmiş kontrollerle çözüldü. | CVE-2025-43518 |

| Foundation (2) | Kötü niyetli veri işlendiğinde uygulamanın beklenmedik şekilde sonlanmasına (unexpected termination) neden olabilir. | Bellek bozulması sorunu, geliştirilmiş sınır kontrolleri (bounds checking) ile giderildi. | CVE-2025-43532 |

| Icons | Bir uygulama, kullanıcının yüklü diğer uygulamalarını tespit edebilir. | Bir izin sorunu, ek kısıtlamalar getirilerek çözüldü. | CVE-2025-46279 |

| Kernel | Bir uygulama, kök ayrıcalıkları (root privileges) elde edebilir. | Bir tamsayı taşması (integer overflow), 64-bit zaman damgaları kullanılarak çözüldü. | CVE-2025-46285 |

| MediaExperience | Bir uygulama, kullanıcıya hassas verilere erişebilir. | Kayıt (logging) sorunu, geliştirilmiş veri gizleme (data redaction) ile giderildi. | CVE-2025-43475 |

| Messages | Bir uygulama, hassas kullanıcı verilerine erişebilir. | Bir bilgi ifşası sorunu, geliştirilmiş gizlilik kontrolleriyle çözüldü. | CVE-2025-46276 |

| Multi-Touch | Kötü niyetli bir HID aygıtı (klavye/fare), beklenmedik bir işlem çökmesine neden olabilir. | Birden fazla bellek bozulması sorunu, geliştirilmiş girdi doğrulaması (input validation) ile giderildi. | CVE-2025-43533 |

| Photos | Gizli Fotoğraflar Albümü’ndeki fotoğraflar, kimlik doğrulaması olmadan görüntülenebilir. | Bir yapılandırma sorunu, ek kısıtlamalarla çözüldü. | CVE-2025-43428 |

| Screen Time (1 & 2) | Bir uygulama, kullanıcının Safari geçmişine veya hassas kullanıcı verilerine erişebilir. | Kayıt (logging) sorunları, geliştirilmiş veri gizleme (data redaction) ile çözüldü. | CVE-2025-46277, CVE-2025-43538 |

| Telephony | Bir uygulama, kullanıcıya hassas verilere erişebilir. | Bu sorun, ek yetki kontrolleri (entitlement checks) ile giderildi. | CVE-2025-46292 |

| WebKit (Çok Sayıda) | Kötü niyetli web içeriğinin işlenmesi, Safari’nin veya işlemlerin beklenmedik şekilde çökmesine (crash) veya rastgele kod yürütülmesine (arbitrary code execution) yol açabilir. | Type confusion (Tip karmaşası), use-after-free (serbest bırakma sonrası kullanım), buffer overflow (tampon taşması) ve yarış durumu (race condition) gibi kritik bellek yönetimi sorunları giderildi. | Çeşitli CVE’ler |

| WebKit (KRİTİK) | Web içeriğinin işlenmesi rastgele kod yürütülmesine yol açabilir. Apple, bu açığın iOS 26’dan önceki sürümlerde belirli hedefli bireylere yönelik son derece sofistike bir saldırıda kullanıldığına dair bir raporun farkındadır. | Use-after-free ve bellek bozulması (memory corruption) sorunları geliştirilmiş bellek yönetimi ve doğrulama ile çözüldü. | CVE-2025-43529, CVE-2025-14174 |