Google Threat Intelligence Group (GTIG) araştırmacıları tarafından deşifre edilen ve geliştiricileri tarafından Coruna adı verilen istismar kiti, Apple’ın işletim sistemindeki birden fazla sıfırıncı gün (0-day) açığını birleştirerek, cihazın tam kontrolünü ele geçirmeyi hedefliyor. Bu durum, sadece bir hata değil, iOS savunma mekanizmalarını aşmak için örülmüş teknik bir zinciri temsil ediyor.

GTIG araştırmacılarının verdikleri bilgilere göre geliştiricileri tarafından Coruna adı verilen istismar kitinin hedefinde, iOS’in 13.0 sürümünden (Eylül 2019’da yayınlandı), 17.2.1 sürümüne (Aralık 2023’te yayınlandı) kadar çalıştıran iPhone modelleri yer alıyor.

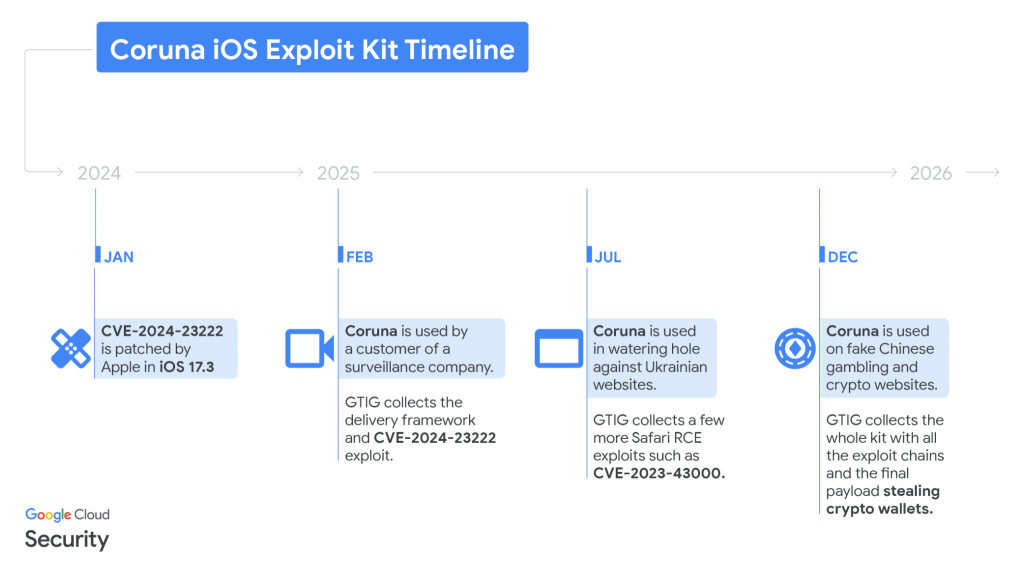

GTIG araştırmacıları, 2025 yılı boyunca şüpheli bir Rus casusluk grubu olan UNC6353 ve Çin’den faaliyet gösteren mali motivasyonlu bir tehdit aktörü olan UNC6691 tarafından Coruna‘nın kullanıldığını keşfetmiş. Bu kapsamda 2025 yılının sonlarında eksiksiz güvenlik açığı paketini elde eden araştırmacılar, paketin 23 güvenlik açığından oluşan beş tam güvenlik açığı zinciri içerdiğini tespit etti. Bunlar arasında şunlar yer alıyor:

RCE (Uzaktan Kod Yürütme): Saldırı, Safari tarayıcısının temelini oluşturan WebKit motorundaki bir açıkla başlıyor. Kullanıcı zararlı bir web sayfasına girdiğinde, tarayıcı belleğinde bir hata tetikleniyor ve saldırganın ilk kod parçası cihazda çalışmaya başlıyor.

Sandbox Escape (Korumalı Alandan Çıkış): WebKit üzerinde çalışan kod, normal şartlarda cihazın diğer verilerine erişemez. Coruna, bu noktada ikinci bir açığı kullanarak tarayıcının kısıtlı alanından dışarı çıkıyor.

Kernel LPE (Ayrıcalık Yükseltme): Saldırının en kritik aşaması burada gerçekleşiyor. İstismar kiti, iOS çekirdeğindeki (Kernel) bir zafiyeti kullanarak en yüksek sistem yetkilerini (Root) elde ediyor. Bu aşamadan sonra saldırgan, cihazdaki şifreli mesajlara, fotoğraflara ve konum verilerine tam erişim sağlayabiliyor.

Coruna, tespit edilmemek için cihazın diskine dosya yazmak yerine doğrudan bellek (RAM) üzerinde çalışmayı tercih ediyor. Bu “dosyasız” (fileless) saldırı yöntemi, geleneksel antivirüs veya güvenlik taramalarının saldırıyı fark etmesini zorlaştırıyor. Ayrıca, saldırı zinciri boyunca kullanılan her bir parça, Apple’ın PAC (Pointer Authentication Codes) gibi donanımsal güvenlik önlemlerini aşmak için özel olarak optimize edilmiş karmaşık bellek manipülasyon teknikleri içeriyor.

Apple, Google’dan gelen istihbarat doğrultusunda bu açıkları (CVE kayıtlı zafiyetler) hızla yamaladı. Özellikle iOS 17 ve üzerindeki sürümlerde sunulan bellek güvenliği iyileştirmeleri, Coruna gibi kitlerin çalışma alanını daralttı. Apple, sadece açığı kapatmakla kalmayıp, WebKit’in bellek yönetimini daha izole hale getirerek benzer “zincirleme” saldırıların gelecekte kurulmasını zorlaştıran mimari değişiklikler yaptı.

Eğer yüksek düzeyde hedef olma riskiniz varsa, Apple’ın Kilitleme Modu (Lockdown Mode) özelliğini aktif ederek, WebKit gibi saldırı yüzeyi geniş olan bileşenleri en kısıtlı ve güvenli hale getirebilirsiniz.